Security Operation Center as a Service – better safe than sorry!

Anatomie eines Hackerangriffes

Moderne Cyberangriffe folgen einem klaren Muster:

Zunächst sammeln Angreifer Informationen über ihr Ziel (Reconnaissance), bevor sie den ersten Zugriff erlangen. Der häufigste Einstieg erfolgt über Social Engineering wie Phishing, das in einem Großteil aller erfolgreichen Angriffe eine Rolle spielt. Ein weiterer zentraler Angriffsweg sind ausnutzbare Schwachstellen in extern erreichbaren Systemen, die Angreifern einen direkten Remote‑Zugriff ermöglichen.

Sobald sich Angreifer im Netzwerk festgesetzt und eine Hintertür eingerichtet haben, wird der Zugang häufig im Darknet weiterverkauft – über sogenannte Initial Access Broker, die kompromittierte Unternehmenszugänge als Ware handeln.

Diese Zugriffe werden anschließend von Ransomware‑Gruppen übernommen und weiterverwertet. Die Angreifer bewegen sich lateral im Netzwerk, nutzen ungepatchte Schwachstellen in Betriebssystemen und Applikationen, eskalieren Berechtigungen und richten dauerhafte Zugriffmöglichkeiten ein. Erst wenn die vollständige Kontrolle erreicht ist, folgt das eigentliche Ziel der Angreifer: Double Extortion – die Verschlüsselung geschäftskritischer Daten und deren anschließende Veröffentlichung oder Verkauf im Darknet.

Entwicklung von Cyberangriffen durch KI

Leistungsstarke KI-Modelle verändern die Bedrohungslage grundlegend.

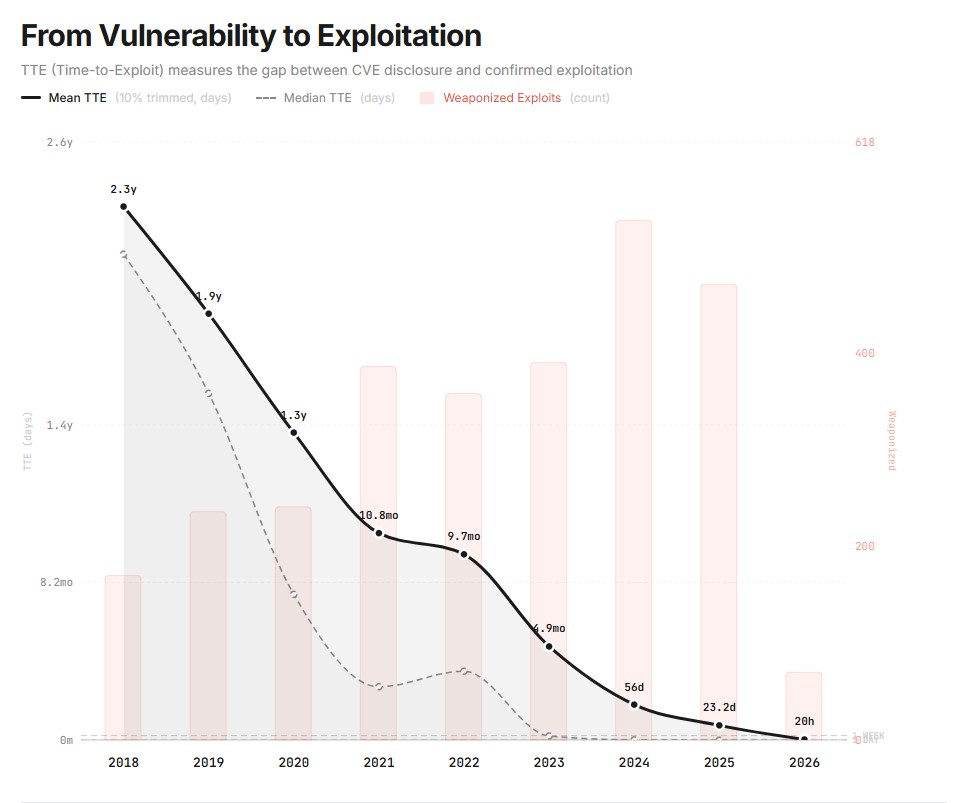

Angreifer nutzen Large Language Models, um Schwachstellen schneller zu identifizieren, Exploits automatisiert zu entwickeln und Social-Engineering-Angriffe in bisher unerreichter Qualität und Skalierung durchzuführen. Erfahrene Angreifer erreichen durch den Einsatz von KI eine massive Hebelwirkung – sie können mehr Ziele in kürzerer Zeit angreifen. Ohne ausreichende Schutzmaßnahmen sind sie den Verteidigern dabei immer mehrere Schritte voraus.

Quelle: zerodayclock.com

Der Mythos Ready Report der Cloud Security Alliance fasst die Konsequenzen für Unternehmen klar zusammen: Sicherheitsteams müssen sich auf eine deutlich höhere Anzahl an Incidents vorbereiten und die Reaktionsfähigkeit ausbauen. Gleichzeitig gewinnen die Grundlagen wieder an Bedeutung – konsequentes Patch-Management, Zugriffskontrollen und Netzwerksegmentierung. Angesichts steigender Angriffszahlen wird es entscheidend, Aufgaben zu automatisieren, Prioritäten neu zu setzen und vorausschauend gegen Überlastung im Security-Team vorzugehen.

Die Antwort auf diese veränderte Bedrohungslage ist keine einzelne Technologie, sondern ein strukturierter, mehrschichtiger Sicherheitsansatz.

Defense in Depth

Kein einzelnes Sicherheitstool bietet vollständigen Schutz. Der Schlüssel zur erfolgreichen Abwehr moderner Cyberangriffe liegt in mehreren ineinandergreifenden Schutzebenen, die Angriffe frühzeitig erkennen und eine schnelle Reaktion ermöglichen. Nur wenn Prävention, Erkennung und Reaktion zusammenspielen, lassen sich Schäden wirksam begrenzen.

Ransomware-Gruppen agieren rein wirtschaftlich. Der erwartete Gewinn muss in einem sinnvollen Verhältnis zu Zeit- und Ressourcenaufwand stehen. Stoßen Angreifer auf starke Verteidigungsmaßnahmen, wechseln sie häufig zum nächsten – leichter angreifbaren – Ziel.

Prävention

Angriffe verhindern bevor sie beginnen

Erkennung

Bedrohungen in Echtzeit identifizieren

Reaktion

Schaden minimieren und wiederherstellen

Mitarbeiter sind oft das schwächste Glied in der Sicherheitskette. Regelmäßige Schulungen sensibilisieren Ihr Team für Phishing, Social Engineering und sichere Passwortpraktiken – und machen aus Ihrer Belegschaft eine aktive Verteidigungslinie. Unsere Erfahrung zeigt: Nach einem Jahr konsequenter Trainings und Phishing-Tests sinkt die Klickrate von 30 % auf 3 %.

Kontinuierliche Überwachung und Verhaltensanalyse aller Endpoints erkennt verdächtiges Verhalten in Echtzeit. Bei einem Angriff reagieren wir sofort – automatisiert und manuell – bevor sich Bedrohungen ausbreiten können.

Systematische Identifikation, Bewertung und Behebung von Sicherheitslücken in Ihrer IT-Infrastruktur – bevor Angreifer sie ausnutzen können. Regelmäßige Scans und priorisiertes Patching halten Ihre Systeme auf dem aktuellen Stand.

Reduzierung der Angriffsfläche durch Deaktivierung unnötiger Dienste, sichere Standardkonfigurationen und gezielte Härtung von Betriebssystemen und Applikationen nach anerkannten Sicherheitsstandards.

Sichere Verwaltung von Zugangsdaten durch zentrale Passwort-Manager, Multi-Faktor-Authentifizierung und Privileged Access Management. Kompromittierte Credentials sind einer der häufigsten Angriffsvektoren – wir schließen diese Lücke.

Unveränderliche Datensicherungen schützen vor Ransomware und gezielter Datenzerstörung. Selbst bei einem erfolgreichen Angriff bleiben Ihre kritischen Daten vollständig wiederherstellbar – ohne Lösegeld, ohne Datenverlust.

Security Information and Event Management kombiniert mit Security Orchestration, Automation and Response ermöglicht die automatisierte Korrelation von Sicherheitsereignissen und eine schnelle, orchestrierte Reaktion auf Bedrohungen.

Zentrale Erfassung und Langzeitspeicherung aller sicherheitsrelevanten Ereignisse aus sämtlichen Systemen. Vollständige Transparenz für Compliance, forensische Analysen und die frühzeitige Erkennung von Angriffsmustern.

Regelmäßige, kontrollierte Angriffe durch unsere zertifizierten Experten decken Schwachstellen auf, bevor echte Angreifer sie finden. Realistische Tests auf Netzwerk-, Anwendungs- und Social-Engineering-Ebene liefern konkrete Handlungsempfehlungen.

Strukturierte und sofortige Reaktion auf Sicherheitsvorfälle minimiert den Schaden, sichert forensische Beweise und stellt den Normalbetrieb schnellstmöglich wieder her. Mit klaren Prozessen und erfahrenen Analysten an Ihrer Seite.

Kontinuierliche, automatisierte Analyse aller extern erreichbaren Systeme, Dienste und Domains aus der Perspektive eines Angreifers. Unbekannte oder vergessene Assets werden ebenso erfasst wie exponierte Ports, abgelaufene Zertifikate und bekannte Schwachstellen – bevor Angreifer sie entdecken.

Viel zu aufwändig, das können wir uns nicht leisten.

Viele kleine und mittelständische Unternehmen glauben, moderne Sicherheitsmaßnahmen seien zu aufwändig oder zu teuer. Das ist ein weit verbreiteter Trugschluss. Durch einen hohen Automatisierungsgrad, systematisches Vorgehen und klare, schnelle Prozesse lassen sich wirkungsvolle Schutzmaßnahmen auch mit begrenzten IT‑Budgets effizient umsetzen.